附件为华为安全架构36页可编辑PPTX文件。

一、为什么要重视安全架构设计?

在云计算、大数据、物联网等新兴技术迅猛发展的背景下,信息系统面临的安全威胁日益复杂多变。传统的补丁式、末端式防护手段已难以满足现代业务的需求。将安全“内嵌”于系统架构设计中,通过核心原则及全面的安全框架构筑“事前防御”,是确保系统稳定运行和数据安全的重要措施。

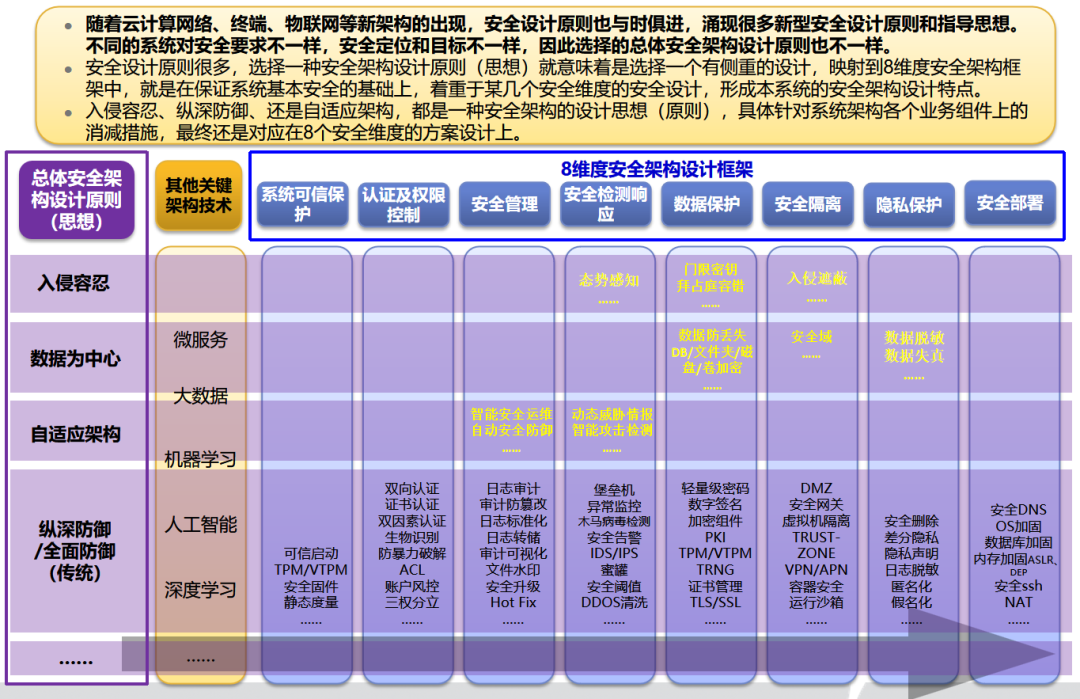

二、安全架构设计的核心原则

在系统设计初期贯穿安全思维,必须遵循以下基本原则,这些原则共同为系统构建了一道坚固的防线:

- 纵深防御(Defense in Depth)

- 内涵:通过物理层、网络层、应用层、数据层等多重防护措施,形成层层防御网络,即使某一环节出现漏洞,其他防线仍能有效拦截攻击。

- 最小权限原则(Least Privilege)

- 内涵:只为用户、进程或服务分配完成任务所必须的最少权限,从源头上降低系统被滥用或被攻击者利用的风险。

- 权限分离(Segregation of Duties)

- 内涵:将关键操作拆分给不同角色或组件执行,防止单一权限或环节被突破后引起大范围破坏,确保安全控制不被单点滥用。

- 失效安全(Fail-Safe)

- 内涵:系统在出现故障或异常时,应自动转入安全状态,保护关键数据和资源,避免因状态异常导致更大损失。

- 防止内鬼(Insider Threat Prevention)

- 内涵:通过零信任架构、严格的访问控制、双重授权和自动化审计机制,最大限度降低内部人员滥用权限的风险。

- 可视化与可管理(Visibility & Manageability)

- 内涵:在架构层面预留监控接口,构建实时日志、告警和分析系统,确保各项安全事件能够被及时发现、追踪和处理。

- 持续演进(Continuous Evolution)

- 内涵:安全威胁不断变化,系统安全架构必须预留扩展和升级的能力,通过不断的反馈和改进,保持长期竞争力和应对新威胁的能力。

这些原则并非孤立存在,而是根据业务场景和实际需求“按需裁剪、融会贯通”,为系统搭建全面、动态、可靠的安全保护体系提供指导。

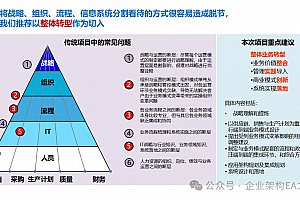

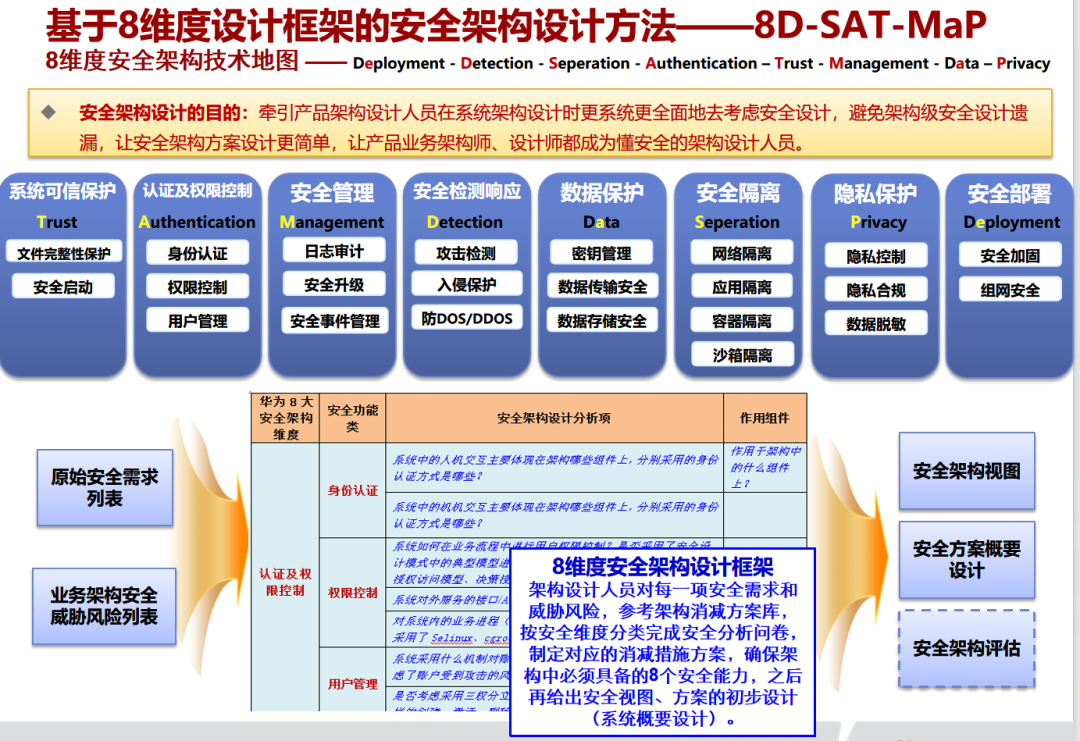

三、八维度安全架构设计方法

为了将上述安全设计原则具体落地,华为提出了基于八维度设计框架的安全架构设计方法(8D-SAT-MaP)。该方法从以下八个核心维度出发,对系统安全进行全方位规划和设计。

1. Deployment(安全部署)

- 内涵:在硬件和网络层面建立完备的部署策略,保证系统物理环境和网络配置具备基本防护能力。

- 关键点:

- 物理防护(机房隔离、访问管控)

- 网络安全策略(防火墙、WAF、防DDoS)

- 主机及容器安全基线(操作系统补丁、漏洞修复)

2. Detection(安全检测)

- 内涵:通过实时监控、入侵检测系统、日志审计等手段,快速发现安全异常和攻击行为。

- 关键点:

- 实时安全事件监控与日志收集分析

- 快速定位与阻断潜在攻击

- 与安全运营平台协同形成闭环响应

3. Separation(安全隔离)

- 内涵:利用物理隔离、虚拟化、容器隔离和沙箱技术,将系统划分为多个独立区域,从而限制攻击或故障的扩散范围。

- 关键点:

- 不同级别的服务或数据采用隔离部署

- 采用虚拟机或容器技术实现最小化暴露

- 使用VLAN、VPN等隔离内部与外部网络

4. Authentication(身份认证)

- 内涵:对用户、服务及API等进行严格的身份认证和访问控制,确保只有合法主体才能访问系统资源。

- 关键点:

- 多因素认证(MFA)、Token、证书及生物识别技术

- 账号、令牌的严格管理

- 统一认证管理平台,兼顾安全与用户体验

5. Trust(系统可信保护)

- 内涵:采用可信启动、数字签名、硬件可信根(如TPM/TEE)等技术,确保系统及关键组件在整个生命周期中的完整性和可靠性。

- 关键点:

- 系统启动自检防止固件或BIOS篡改

- 软件运行时检测完整性

- 利用硬件安全模块构建可信根机制

6. Management(安全管理)

- 内涵:通过集中管理安全策略、证书密钥、日志审计及权限控制,实现自动化和统一的安全运维管理。

- 关键点:

- 日志审计与安全运维平台

- 证书和密钥的全生命周期管理

- 自动化安全补丁和配置管理

7. Data(数据保护)

- 内涵:对数据的存储、传输和处理全流程进行加密、脱敏和完整性校验,保障数据的机密性、完整性和可用性。

- 关键点:

- 数据库、文件、磁盘加密

- 数据传输协议加密(如TLS/SSL、IPSec)

- 完整的备份、容灾及审计机制

8. Privacy(隐私保护)

- 内涵:在应对严格法规要求(如GDPR等)的同时,通过差分隐私、匿名化、数据脱敏等措施,降低用户敏感信息泄露风险。

- 关键点:

- 制定符合所在区域及行业法规的隐私策略

- 用户敏感数据的安全存储与处理机制

- 明确的隐私声明和同意、撤回机制

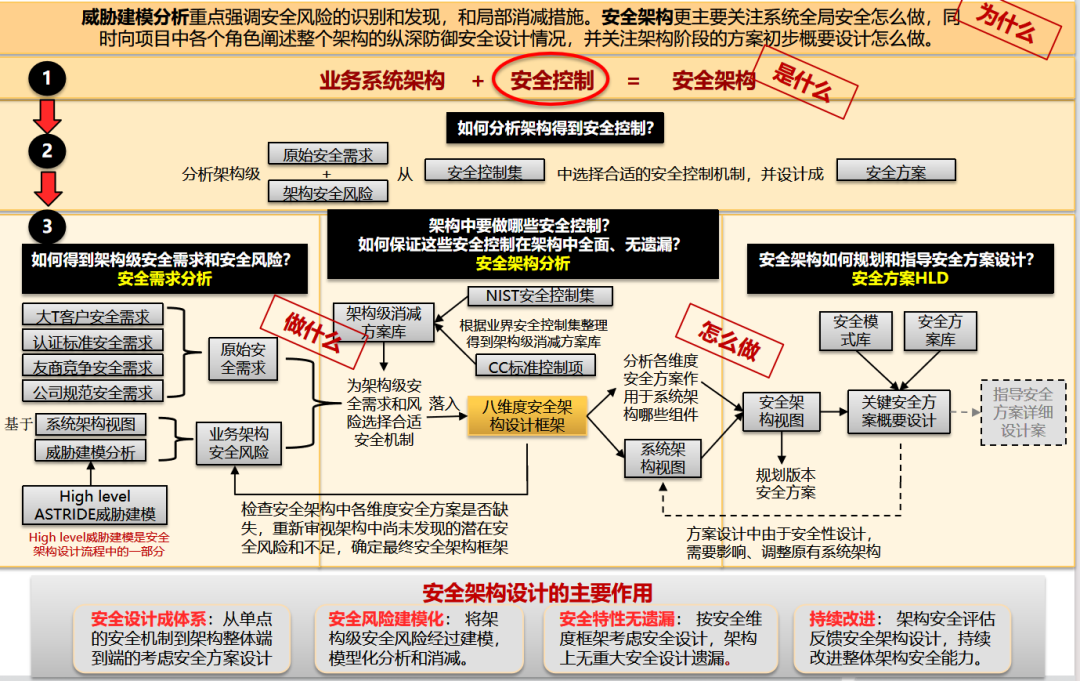

四、实际项目中的应用步骤

为了确保安全架构设计原则和八维度方法能够落地实施,项目团队可参考以下步骤:

- 需求分析阶段

- 深入了解业务场景及合规要求,依据八维度框架逐项核对安全需求;

- 确定关键资产及潜在威胁,为后续方案提供依据。

- 高层威胁建模

- 基于系统的逻辑或业务视图,采用ASTRIDE/STRIDE等方法识别高层安全威胁;

- 将识别到的威胁映射到八个维度,明确所需的安全控制措施。

- 安全控制与落地设计

- 从现有的安全控制库(如NIST、OWASP、CC标准)中选择合适措施,并结合最佳实践落实到架构中;

- 针对多个维度共有的需求(例如统一加密方案或认证机制),在架构层面进行整合设计。

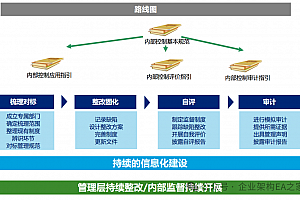

- 安全评估与持续迭代

- 在架构方案形成后,通过安全评估验证八个维度的覆盖情况;

- 根据实际运行反馈和新兴威胁,进行安全架构的动态优化和版本迭代。

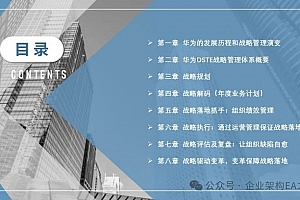

五、36页可编辑PPTX,华为案例

免责声明:解读章节属EA之家原创,享有内容版权。《案例》章节来源于各文库类平台,内容无法找到真正来源,如有标错或文章所使用的图片文字链接等涉及侵权,请尽快与我们联系处理,谢谢。

EA之家 » 华为安全架构设计:安全架构设计原则与八维度框架,附36页PPTX案例

EA之家 » 华为安全架构设计:安全架构设计原则与八维度框架,附36页PPTX案例