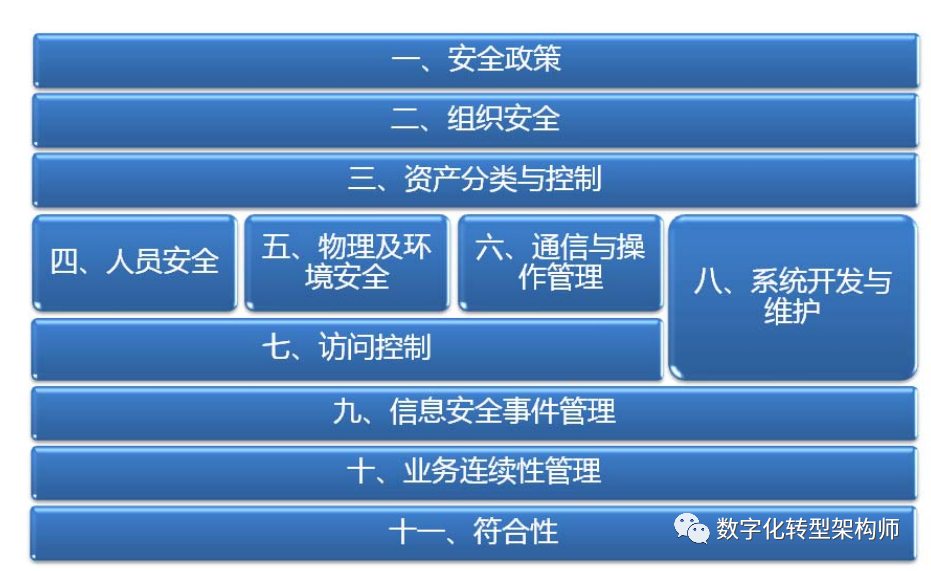

IBM借鉴GB/T 20984-2007,如下图。

IBM企业信息安全框架(ESF v5.0)从上到下由安全治理、风险管理及合规层安全运维层和基础安全服务和架构层三个层次构成。安全治理、风险和合规作为ESF 架构顶层的核心内容,是第二层安全运维的服务对象,同时,它们也是企业信息安全策略制定的基础和依据,此外,这一层也为最下层,基础安全服务和架构层中的各个子系统提供选择和建设的依据。

01 信息安全合规风险

- 国家法律义务(网络安全法、数据安全法、个人信息保护法、密码法等)

- 监管及部门规章制度(网络安全审查办法、关键信息基础设施保护条例、等级保护管理办法、APP违法违规认定办法、征信业管理条例、数据安全管理办法及其他监管要求)

- 行业或团体基本要求(ICP备案、等级保护、密码管理、数据分类分级、风险评估等)

02 数据安全威胁与风险

- 恶意软件威胁、勒索软件病毒,蠕虫、逻辑风险等

- 电力故障

- 服务器故障,硬件故障、硬盘损坏

- 用户误删除,且没有备份的文件

- 恶意软件的威胁,例如木马文件等病毒文件

- 用户误删除

- 应用程序漏洞

- 恶意软件威胁,比如间谍软件、特洛伊木马、键盘记录器

- 磁盘或者其他数据存储设备丢失导致非授权的访问

- 内部人员故意泄露机密数据

- 社工攻击,通过欺骗、仿冒等方式套取重要数据,例如:密码信息

03 数据安全防护措施

- 制定数据安全相关的策略和标准

- 信息分类标准、信息分类保护矩阵、电子数据使用安全标准

- 开展员工数据安全意识培训,正确指导员工妥善处理数据

- 安全专业人员必须审查所有相关法律和规章,并检查对本企业的适用性

- 企业必须服从管理数据和系统使用的法律,例如像《民法总则》、《中华人民共和国网络安全法》等等

- 计算环境主要资源集以外还保留一组或多组额外资源的属性

- “多一个”,避免了单点故障

- 可以有电源的冗余,服务器的冗余,网站设备的冗余等等

- 机房的冗余技术,例如:热站、温站和冷战

- 硬盘的冗余,Raid1、Raid5、Raid10、Raid01

- 计算环境一旦完成被分配的任务就会被丢弃的属性

- 保护原始数据的完整性

- VDI非持续模式:登出后变更会丢失,否则会偏离安全基线

- 完整备份

- 差异备份

- 增量备份

- 数据定期备份防止数据意外丢失,需要定期检测数据备份的有效性

- 防窃听

- 防止设备丢失后的非授权访问

- 通过磁盘加密、数据库加密、文件加密、USB加密、电子邮件加密、语音加密保护数据的机密性

- 采用强加密算法,例如AES进行加密

- 通过会话密钥,保护临时会话安全

- 关键资产实施严格的身份访问控制,例如双因素身份验证

- 通过SIEM实施登录异常监控

- 删除,右键“永久删除”只是简单地去除标记,数据还在磁盘,通过数据恢复软件可以轻易恢复

- 消磁,强磁力施加到磁盘驱动上使之失去磁荷,但是也可以重新充磁

- 消除,删除数据后,通过反复用新的内容覆盖原来的数据,完全清除数据或者重新系统,重新划分磁盘分区实现清除

- 物理摧毁,是最彻底的数据销毁方式,包括切除、粉粹、焚烧等

- 在组织的所有层面上应用数据安全性

- 审核在组织中数据可能会以哪些不同方式受到损害,并选择最适合商业需求的数据存储方式

- 所有数据存储的位置部署防恶意软件并实施IDS

- 通过数据库监控工具监控数据的安全,例如Guardium

- 在所有数据的可能出口部署DLP数据泄露防护

- 发现设备丢失后立即上报,管理员第一时间冻结账户,必要时对设备数据实施远程擦除

- 选择最适合你的数据安全需求的加密方法,考虑对移动设备全磁盘加密,开启GPS跟踪,开启锁屏,使用强密码策略

- 将数据管理职责划分为不同的角色,按照角色分配有限的权限而不是管理员权限,限定可以执行的命令,例如SUDO机制

- 通过补丁管理程序及时更新补丁,修复系统和应用程序的漏洞

- 调正社交网站的隐私设置,确保避免泄露个人隐私信息

- 不要把公司机密数据发的个人外部邮箱,尽量避免使用U盘拷贝公司重要数据,如果非得这么做,加密你的数据

- 确保移除所有的离职人员和临时人员的访问权限,避免仍然能从外部访问

04 安全合规体系

1、合规管理体系的意义

满足等级保护合规要求,也就意味着要引入其背后的信息安全管理标准,但引入新的视角的管理体系标准,必将与现阶段的企业信息安全框架(或已经约定俗成的管理流程)有所冲突,但并不代表要打破现有管理体系,而是可以相互借鉴融合。

利用合规要求的管理体系思想,对现有管理和技术措施,进行修正、补充,进而调整整合,融入现有体系之中,取精华去糟粕,发挥合规管理体系对原有企业安全框架的有效促进。

2、合规所传递的态度

05 安全合规发力点

1、说服老板合规的三个理由

2、不成熟的小建议

充分理解合规设计和基本要求,进行需求分析,建立合规需求清单,翻译法律法规或合规标准,整理成技术人员便于理解的技术建设措施或整改措施。

将合规整改加入到架构评审工作、列入到业务系统需求分析和研发过程,有效依托利用产品经理加入安全需求,给研发人员提供解决方案,完美嵌入到业务流程中。

(2)理解合规意识

充分利用一切宣传和普及合规风险的机会,公司内部的合规培训、架构及需求评审会议、全面风险管理策略。借用公司战略解读合规需求,同风险合规部门一起,将信息安全的合规要求变成全面风险管理的一部分。

将合规的安全需求变成专项工作组的需求,利用产品部门、风险合规部门的有效作用,避免信息安全同研发部门的直面冲突,更好的推动合规管理。

(3)合规成熟度自评能力

基于合规管理经验,整理对应的详细合规自查清单进行自评估,既能够发现差距,也能有效识别现阶段突出的风险问题,充实合规管理计划。

(4)第三方背书

具有权威性的合规认证证书,相对于其他技术与管理措施,比较容易落地,更清晰且更有可能有用。

(5)信息安全透明

信息安全合规的透明度,是显示合规遵从和安全能力的有效证明。认证证书、合规管理计划书、隐私条款、数据保护协议、数据透明度报告、风险评估报告等。

06 合规管理挑战

对等保合规的普遍认知偏差主要体在以下几个方面:

EA之家 » 企业安全架构:请直接抄作业-IBM企业信息安全框架(IBM ESF)V5.0